安華金和全面適配國產(chǎn)化操作系統(tǒng)及芯片CPU

數(shù)據(jù)安全治理關(guān)鍵技術(shù)之?dāng)?shù)據(jù)庫脫敏技術(shù)詳解

數(shù)據(jù)安全治理之API監(jiān)測系統(tǒng) ,解決API接口安全問題【安華金和】

新一代數(shù)據(jù)庫脫敏技術(shù),為敏感數(shù)據(jù)建立保護(hù)盾!

數(shù)據(jù)庫脫敏系統(tǒng)與金融行業(yè)案例解讀

數(shù)據(jù)安全治理建設(shè)思路的著力點(diǎn)——數(shù)據(jù)安全咨詢服務(wù)【安華金和】

數(shù)據(jù)庫防火墻功能有哪些?-數(shù)據(jù)安全-安華金和

數(shù)據(jù)安全關(guān)鍵技術(shù)之?dāng)?shù)據(jù)庫脫敏技術(shù)詳解【安華金和】

中國數(shù)據(jù)安全治理落地指導(dǎo)書籍《數(shù)據(jù)安全治理白皮書5.0》正式發(fā)布(附下載)

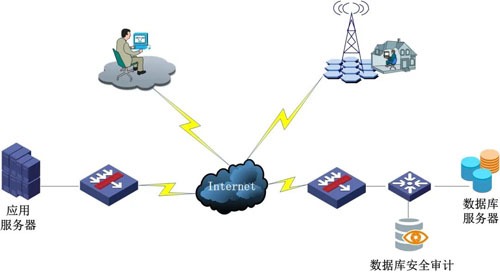

近年來,針對企業(yè)和組織機(jī)構(gòu)的撞庫、拖庫攻擊事件頻發(fā),黑客常通過社會工程學(xué)或暴力破解等手段獲取數(shù)據(jù)庫賬號信息,并借此盜取數(shù)據(jù)庫內(nèi)存儲的組織及個(gè)人隱私信息,繼而達(dá)到破壞或牟利等非法企圖。某上市集團(tuán)公司(以下簡稱“A集團(tuán)”)因組織架構(gòu)與業(yè)務(wù)需求,其重要業(yè)務(wù)應(yīng)用服務(wù)器及業(yè)務(wù)后臺數(shù)據(jù)庫服務(wù)器被分別部署在總部大樓和分支機(jī)構(gòu)機(jī)房,且兩個(gè)機(jī)房間的物理距離較遠(yuǎn),應(yīng)用系統(tǒng)服務(wù)器與后臺數(shù)據(jù)庫只能通過互聯(lián)網(wǎng)進(jìn)行通訊,導(dǎo)致數(shù)據(jù)庫服務(wù)器暴露于公網(wǎng)之上。

圖1:網(wǎng)絡(luò)架構(gòu)示意圖

如圖可知,A集團(tuán)原有業(yè)務(wù)系統(tǒng)網(wǎng)絡(luò)架構(gòu)雖然能夠保證業(yè)務(wù)系統(tǒng)和后臺數(shù)據(jù)庫的正常通訊,但也令其業(yè)務(wù)系統(tǒng)后臺數(shù)據(jù)庫直接面臨來自互聯(lián)網(wǎng)的攻擊威脅;其中,針對數(shù)據(jù)庫賬號的暴力破解是最具威脅的攻擊方式之一。

所謂“暴力破解”,是對用“窮舉法”破解密碼方法的形象稱呼——那是一種針對密碼的破譯方法,即對數(shù)據(jù)庫密碼進(jìn)行逐個(gè)推算直到找出真正的密碼為止。黑客等外部滲透攻擊者可通過外網(wǎng)掃描或指定目標(biāo)數(shù)據(jù)庫IP地址、賬戶名和密碼字典以實(shí)施密碼爆破,一旦數(shù)據(jù)庫密碼被此種嘗試登錄的方式破解,隨之而來的將是針對企業(yè)重要敏感數(shù)據(jù)的竊取或破壞行為,后果難以估量。因此,A集團(tuán)必須盡早采取有效的數(shù)據(jù)安全防護(hù)措施,以避免重大經(jīng)濟(jì)損失和企業(yè)聲譽(yù)損害的發(fā)生。

威脅分析

A集團(tuán)通過應(yīng)用安華金和數(shù)據(jù)庫安全審計(jì)產(chǎn)品,發(fā)現(xiàn)了大量的登錄異常告警。在對失敗登錄日志進(jìn)行分析后發(fā)現(xiàn),確認(rèn)是來自互聯(lián)網(wǎng)的大量未知IP在持續(xù)實(shí)施對該業(yè)務(wù)系統(tǒng)后臺數(shù)據(jù)庫的海量主動會話發(fā)起,以及對數(shù)據(jù)庫賬號的嘗試登錄行為。

圖2:失敗登錄行為

經(jīng)過對業(yè)務(wù)系統(tǒng)IP源及數(shù)據(jù)庫運(yùn)維IP的統(tǒng)計(jì)分析,并結(jié)合安全審計(jì)系統(tǒng)日志與網(wǎng)絡(luò)日志進(jìn)行比對,確認(rèn)了部分持續(xù)性的數(shù)據(jù)庫嘗試登錄行為正是來自互聯(lián)網(wǎng)的暴力破解攻擊。

解決方案

由于A集團(tuán)的整體網(wǎng)絡(luò)架構(gòu)設(shè)計(jì)原因,無法調(diào)整服務(wù)器的物理部署位置。為此,安華金和專門針對A集團(tuán)的客觀環(huán)境設(shè)計(jì)并實(shí)施了如下數(shù)據(jù)安全加固方案:

1、數(shù)據(jù)庫安全審計(jì)系統(tǒng)開啟“短時(shí)間內(nèi)多次失敗登錄告警”規(guī)則。當(dāng)已知或未知的數(shù)據(jù)庫用戶在5分鐘內(nèi)連續(xù)登錄失敗5次及以上時(shí),系統(tǒng)將馬上記錄風(fēng)險(xiǎn),并通過郵件實(shí)時(shí)推送告警信息至數(shù)據(jù)庫管理員郵箱;數(shù)據(jù)庫管理員在收到郵件告警通知后,即可于第一時(shí)間驗(yàn)證賬號訪問合法性,并針對風(fēng)險(xiǎn)訪問的出處進(jìn)行準(zhǔn)確溯源、追責(zé);

2、開啟數(shù)據(jù)庫防暴力破解策略,當(dāng)檢測到超過10次錯(cuò)誤嘗試后,對該用戶執(zhí)行鎖定;

3、于數(shù)據(jù)庫服務(wù)器所在網(wǎng)絡(luò)出口的防火墻上開啟訪問控制規(guī)則。通過白名單機(jī)制,禁止業(yè)務(wù)系統(tǒng)服務(wù)器以外的IP訪問數(shù)據(jù)庫服務(wù)器;同時(shí),修改數(shù)據(jù)庫服務(wù)器缺省端口,并對外禁用除數(shù)據(jù)庫協(xié)議以外的、所有端口的訪問;

4、數(shù)據(jù)庫管理員如需對數(shù)據(jù)庫服務(wù)器進(jìn)行運(yùn)維操作,需要通過VPN通道實(shí)現(xiàn)訪問。

防護(hù)建議

1、梳理數(shù)據(jù)庫賬號及權(quán)限分布情況,加強(qiáng)數(shù)據(jù)庫密碼長度、復(fù)雜度,并定期修改運(yùn)維賬戶登錄密碼;

2、對數(shù)據(jù)庫賬號的“錯(cuò)誤認(rèn)證”行為進(jìn)行計(jì)數(shù)并給予限制,如:用戶密碼超過5次錯(cuò)誤嘗試后,該用戶被執(zhí)行鎖定;

3、加強(qiáng)對臨時(shí)數(shù)據(jù)庫賬號的管理,同時(shí)停用、注銷過期臨時(shí)賬號;

4、如條件允許,可通過修改數(shù)據(jù)庫缺省訪問端口,實(shí)現(xiàn)隱藏?cái)?shù)據(jù)庫的目的;

5、通過網(wǎng)絡(luò)防火墻、交換機(jī)配置URL訪問控制策略,限制除業(yè)務(wù)系統(tǒng)主機(jī)、數(shù)據(jù)庫運(yùn)維主機(jī)以外的IP地址訪問數(shù)據(jù)庫服務(wù)器,避免暴露數(shù)據(jù)庫服務(wù)器IP地址;

6、嚴(yán)格限制數(shù)據(jù)庫服務(wù)器21、22、3389等端口的使用,禁止數(shù)據(jù)庫運(yùn)維跳板機(jī)以外的IP使用遠(yuǎn)程連接的方式登錄、管理數(shù)據(jù)庫;

7、加強(qiáng)對數(shù)據(jù)庫操作行為的審計(jì),非特殊情況下禁止數(shù)據(jù)庫服務(wù)器本地的SQL操作;

8、及時(shí)修復(fù)數(shù)據(jù)庫漏洞,防范攻擊者通過數(shù)據(jù)庫認(rèn)證協(xié)議漏洞實(shí)現(xiàn)對數(shù)據(jù)庫的暴力破解。